//* GeekTime: Novas falhas de segurança no Linux, Windows com Debloat e desinformações do YouTube */

🔓 O Linux está realmente "quebrado"? De falhas de Kernel a drivers de Wi-Fi, entenda o que é real e o que é clickbait. Descubra também por que seguir dicas de otimização de Windows no YouTube pode destruir a segurança da sua máquina.

Vivemos em uma era onde a informação compete com a desinformação, redes como YouTube e redes sociais cada dia mais espalham desinformações e criam pânicos desnecessários em busca de prender sua atenção, usando o algoritmo ao seu favor.

O resultado disso é usuários desinformados com falhas reais, e ao mesmo tempo, buscando soluções milagrosas que podem criar problemas ainda maiores.

Para começarmos nosso GeekTime de hoje, vamos primeiro falar sobre o assunto que está em alta;

Linux "Copy Fail" (CVE-2026-31431):

Você deve ter visto manchetes dizendo que "o Linux está quebrado" e irá parar milhares de servidores no mundo inteiro.

Calma. A CVE-2026-31431 é, de fato, uma falha séria de escalonamento de privilégios (LPE), mas para entendê-la, precisamos olhar sob o capô.

- O que é a falha?

Imagine que o Kernel (o "coração" do sistema) tem uma área de criptografia para ajudar os programas a protegerem dados. Para ser rápido, ele tenta reaproveitar espaços na memória (os buffers). O problema é que um erro de lógica permite que um atacante confunda o Kernel, fazendo-o escrever 4 bytes onde não deveria. - O impacto real:

No Linux, quase tudo é tratado como arquivo. Quando você abre um programa, ele fica guardado temporariamente na RAM (no Page Cache). Se esses 4 bytes atingirem o lugar onde o comando de "administrador" (sudo) está carregado na memória, um invasor pode alterar o comportamento dele em tempo real, ganhando acesso total ao sistema sem precisar de senha.

Oracle Cloud: Por que não fui afetado?

Muitos se apavoram achando que qualquer Kernel antigo está vulnerável. No meu ambiente na Oracle Cloud, o sistema não estava exposto. Isso acontece por dois motivos:

- Otimização: Muitas imagens de nuvem desativam funções desnecessárias. Se a função de criptografia de usuário não está ativa, a porta para o invasor está trancada.

Backporting: Empresas como a Oracle costumam aplicar a correção de segurança em versões antigas do Kernel. O número da versão parece velho, mas o código já está protegido.

Você utiliza o Linux em casa ou e servidores e está em dúvida se está vulnerável? Teste você mesmo:

Não acredite em boatos. Para saber se o seu sistema está realmente vulnerável, você pode usar este script de teste (PoC) disponível no GitHub:

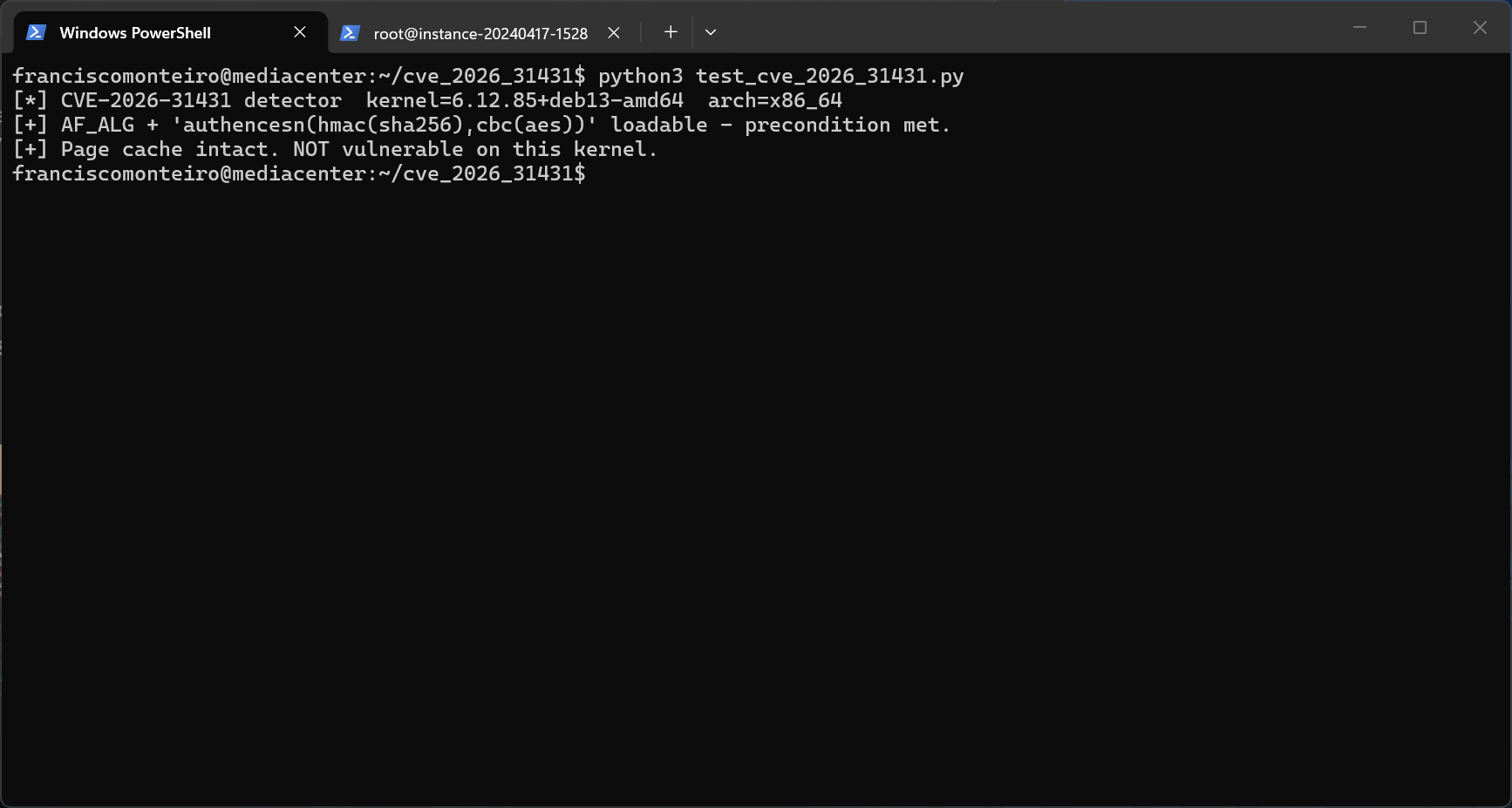

Para realizar o teste, basta executar os comandos abaixo no seu terminal:

# Clone o repositório de teste (Créditos a rootsecdev)

git clone https://github.com/rootsecdev/cve_2026_31431

# Acesse o diretório

cd cve_2026_31431

# Execute o script de verificação

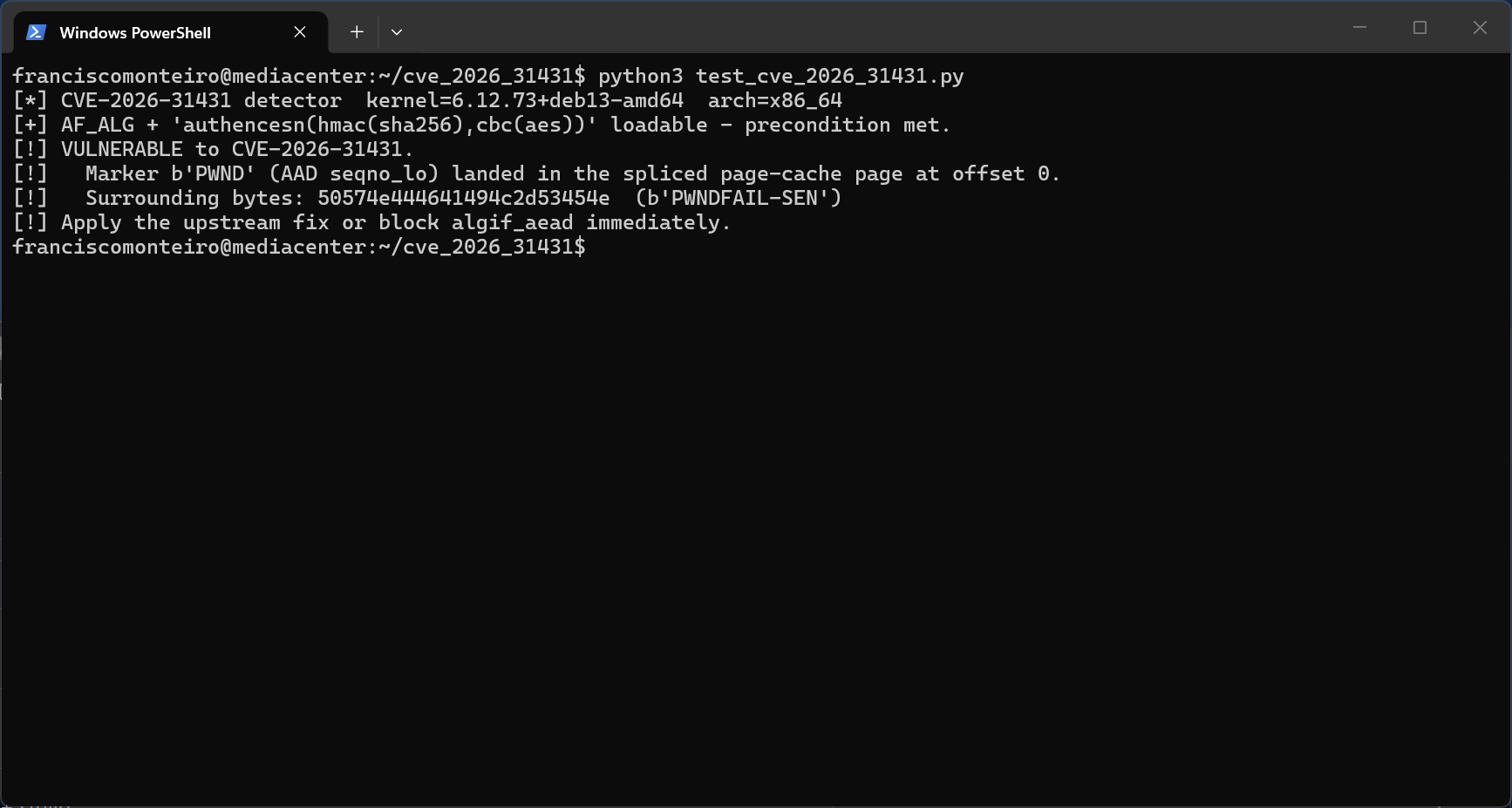

python3 test_cve_2026_31431.pyEm um servidor vulnerável, você verá um alerta indicando que a falha pôde ser reproduzida:

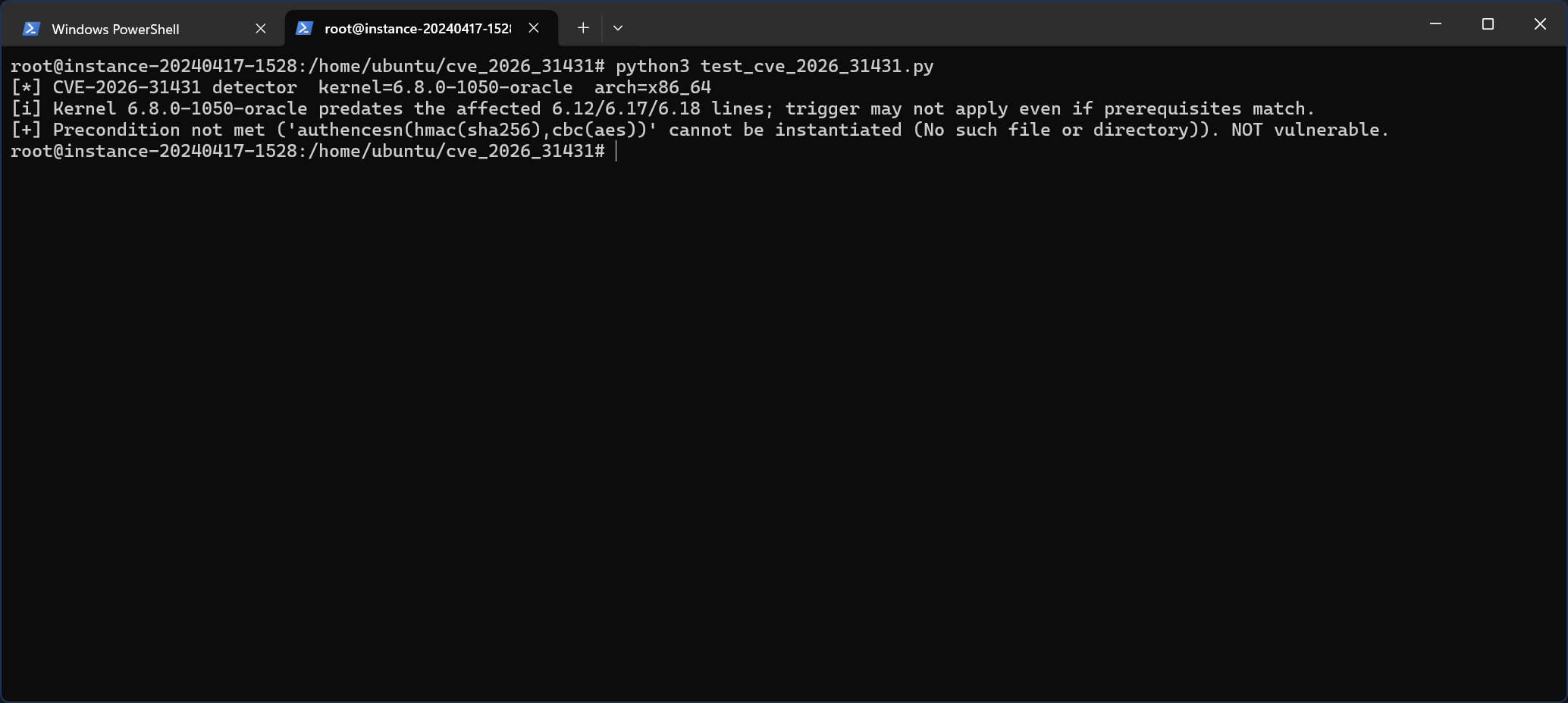

Já em um sistema protegido (como o meu na Oracle Cloud), o script retornará uma mensagem de segurança ou erro ao acessar a interface de criptografia, indicando que o vetor de ataque está fechado:

Para corrigir a falha CVE-2026-31431, basta atualizar seu sistema operacional:

# Debian / Ubuntu / Mint / Pop!_OS

sudo apt update && sudo apt upgrade -y

# Fedora / RHEL / CentOS

sudo dnf upgrade -y

# OpenSUSE

sudo zypper upDirty Frag: CVE-2026-43284 e CVE-2026-43500

Mas não para por aí. Se você acha que apenas o Kernel era o problema, a semana nos trouxe mais dois CVE`s: CVE-2026-43284 e a CVE-2026-43500.

CVE-2026-43284: O perigo nos utilitários do dia a dia:

Esta falha não está no coração do sistema, mas em ferramentas de compressão que quase todos usamos via terminal. É uma vulnerabilidade de Heap Overflow.

- O risco: Se você baixar um arquivo malicioso e tentar descompactá-lo, o atacante pode executar um código malicioso dentro do seu usuário.

CVE-2026-43500: A brecha no Wi-Fi:

Esta é uma falha específica em drivers de rede sem fio. Ela permite que um atacante próximo envie pacotes de gerenciamento malformados para causar um Kernel Panic (o equivalente à tela azul no Linux) ou, em casos mais raros, execução remota de código.

- O cenário: É o tipo de falha que torna perigoso usar redes Wi-Fi públicas sem o sistema devidamente atualizado.

A solução é uma só: Pare de buscar milagres e atualize seu sistema!

Para corrigir as falha CVE-2026-43284 e CVE-2026-43500, basta atualizar seu sistema operacional:

# Debian / Ubuntu / Mint / Pop!_OS

sudo apt update && sudo apt upgrade -y

# Fedora / RHEL / CentOS

sudo dnf upgrade -y

# OpenSUSE

sudo zypper upEnquanto no Linux estamos lidando com correções pontuais para falhas complexas como essas três, no Windows a desinformação convence o usuário a desativar o Windows Update para melhor desempenho. O resultado?

O usuário de Windows fica vulnerável a falhas equivalentes por meses, apenas porque seguiu um tutorial de um canal que prioriza visualizações em vez de segurança.

Do Linux ao Windows: O perigo da desinformação:

Se no Linux o risco vem de falhas complexas de código, no Windows o maior risco muitas vezes é o próprio usuário, ou melhor, a desinformação que o usuário segue de conselhos perigosos em busca de otimizações milagrosas que não existem.

WannaCry: Por que o Windows Update não é seu inimigo:

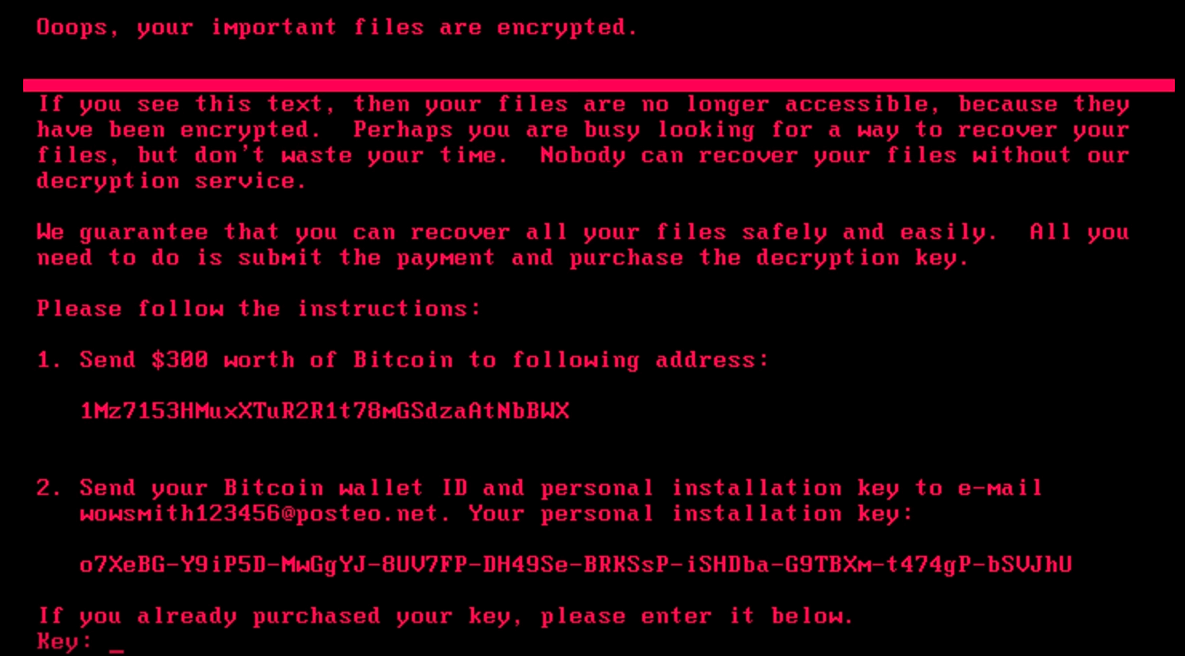

Para entender por que não devemos realizar o debloat do sistema ou até mesmo bloquear atualizações do Windows Update como é sugerido em muitos tutoriais no YouTube, precisamos lembrar do WannaCry em 2017.

A falha (EternalBlue) já tinha um patch de correção disponível meses antes do ataque global. Sabe quem foi infectado? Quem tinha desativado as atualizações automáticas ou rodava versões modificadas do sistema que não recebiam patches.

Quando você roda um script de "Debloat" agressivo que desativa o serviço de Windows Update ou mexe em dependências do kernel para "ganhar FPS" ou fazer o Windows inicializar mais rápido, você está basicamente recriando o cenário perfeito para o próximo WannaCry.

O Mito do Debloat: Por que não fazer?

O YouTube está cheio de tutoriais que prometem transformar seu Windows em um "Computador da NASA". Mas o que eles não te contam é que:

- Dependências Fantasmas: O Windows é um ecossistema interligado. Ao remover o que você acha que é "lixo", você pode estar quebrando o motor de segurança (como o Core Isolation) ou componentes que o sistema usa para se auto-reparar.

- Instabilidade a longo prazo: O sistema parece rápido nos primeiros 15 minutos. No primeiro update grande, os erros de DLL começam a aparecer e a única solução acaba sendo formatar tudo do zero. Inclusive a má fama do Windows de precisar sempre ser formatado.

- Falsa sensação de privacidade: Desativar telemetria via scripts de terceiros costuma ser inútil e perigoso. Se você não leu as 2 mil linhas de código do script ".ps1", você não tem ideia do que ele realmente alterou no seu registro.

Otimização Real vs. Gambiarra

Existe uma diferença enorme entre otimizar e gambiarrar um sistema operacional.

O que irei mais defender aqui no blog, é que você tenha uma máquina estável e segura, não uma máquina capada que pode te deixar na mão no meio de um trabalho importante ou de uma emergência de segurança.

O que vem por aí...

Sei que o Windows pode ser pesado e cheio de firulas desnecessárias, mas existe um caminho seguro e sem gambiarras. Em um próximo post, vou trazer um tutorial completo de como otimizar o Windows sem quebrar nada.

Vamos aprender a usar ferramentas oficiais e seguras para deixar o sistema limpo, sem precisar de scripts milagrosos que abrem brechas para as falhas que discutimos hoje.

Não acredite em vídeos do YouTube que usam títulos clickbait para ganhar views e fazer o algoritmo entregar cada vez mais vídeos suspeitos. Nessas horas, você acredita que está fazendo um bem ao seu sistema operacional, mas na verdade, está se colocando em risco.

A desinformação técnica é perigosa porque ela te dá uma falsa sensação de controle. O 'especialista' do vídeo ganha a comissão do anúncio, enquanto você fica com um sistema instável, vulnerável a falhas como as que vimos hoje no Linux, e sem o suporte das proteções nativas que foram desativadas por puro amadorismo.

Créditos ao canal do Baboo: https://www.youtube.com/watch?v=wN1I0IPgp6U

Pane no sistema, alguém me desconfigurou

Aonde estão meus olhos de robô?

Eu não sabia, eu não tinha percebido

Eu sempre achei que era vivo

Parafuso e fluido em lugar de articulação

Até achava que aqui batia um coração

Nada é orgânico, é tudo programado

E eu achando que tinha me libertado

Mas lá vêm eles novamente e eu sei o que vão fazer:

Reinstalar o sistema

Pense, fale, compre, beba

Leia, vote, não se esqueça

Use, seja, ouça, diga

Tenha, more, gaste, viva

Pense, fale, compre, beba

Leia, vote, não se esqueça

Use, seja, ouça, diga

Não sinhô, sim sinhô, não sinhô, sim sinhô

Pane no sistema, alguém me desconfigurou

Aonde estão meus olhos de robô?

Eu não sabia, eu não tinha percebido

Eu sempre achei que era vivo

Parafuso e fluido em lugar de articulação

Até achava que aqui batia um coração

Nada é orgânico, é tudo programado

E eu achando que tinha me libertado

Mas lá vêm eles novamente e eu sei o que vão fazer:

Reinstalar o sistema

Pense, fale, compre, beba

Leia, vote, não se esqueça

Use, seja, ouça, diga

Tenha, more, gaste, viva

Pense, fale, compre, beba

Leia, vote, não se esqueça

Use, seja, ouça, diga

Não sinhô, sim sinhô, não sinhô, sim sinhô

Mas lá vêm eles novamente e eu sei o que vão fazer:

Reinstalar o sistema.